Bu ayın başlarında Check Point Research, son derece popüler olan WinRAR sıkıştırma aracında 19 yaşında bir code execution güvenlik açığı bulunduğunu bildirdi. Rarlab, bu programın 500 milyondan fazla kullanıcısı olduğunu bildirdi. 26 Şubat'ta 5.70 versiyonlu yamalı bir sürüm yayınlandı, ancak saldırganlar yamasız sistemlerin açığı kapatmasından önce savunmasız sistemlere ulaşma çabasında.

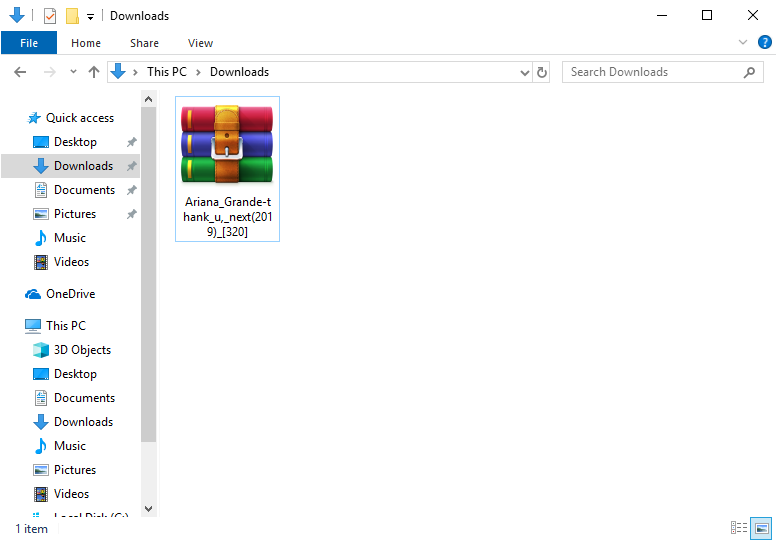

Yakın tarihli bir örnek, Ariana Grande’nin hit albümü “Thank U, Next” in “Ariana_Grande-thank_u, _next (2019) _ [320] .rar” adlı bir dosya adındaki önyüklemeli bir kopyasına eklenen malware örneği aşağıdaki gibidir. Bu örnek üzerinden gidecek olursak internetten indirilen bir çok .rar dosyada karşılaşılabilir.

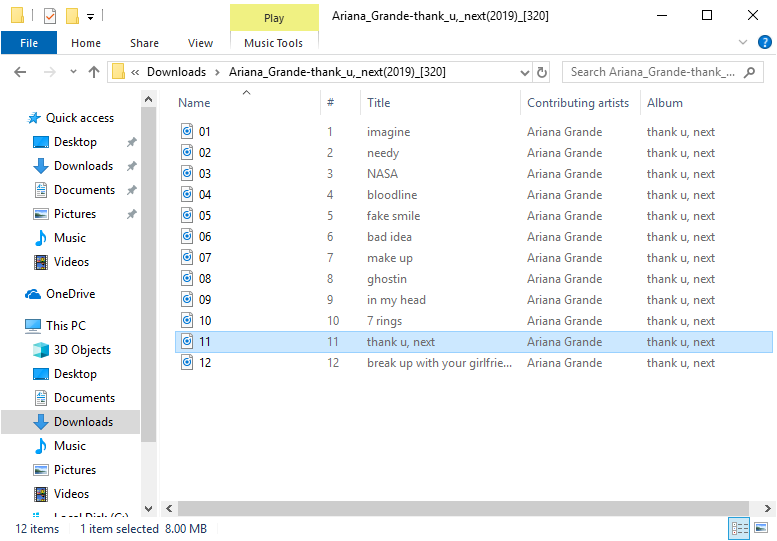

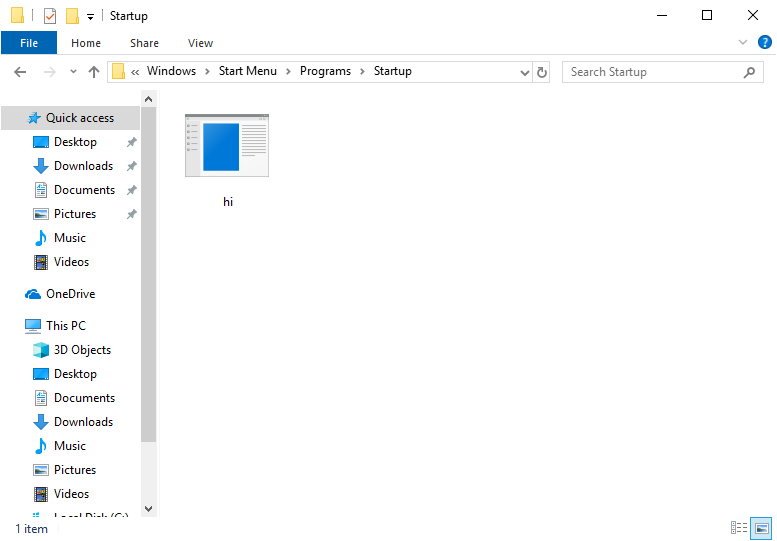

Bu arşivin içeriğini çıkarmak için savunmasız bir WinRAR sürümü kullanıldığında, sahnelerin arkasındaki Başlangıç klasöründe kötü amaçlı bir yük oluşturulur. Kullanıcı Hesabı Denetimi (UAC) uygulanmaz, bu nedenle kullanıcıya hiçbir uyarı gösterilmez. Sistem bir sonraki yeniden başlatıldığında, kötü amaçlı yazılım çalıştırılır.

Şekil 1 - McAfee tarafından CVE2018-20250! 4A63011F5B88 olarak tespit edilen hatalı biçimlendirilmiş Arşiv SHA256: e6e5530ed748283d4f6ef3485bfbf84ae573289ad28db0815f711dc45f448bec

Figure 2 – Extracted non-malicious MP3 files

Şekil 3 - McAfee tarafından Jenerik Trojan.i olarak algılanan Çıkarılan Kötü Amaçlı Yazılım yükü SHA256: A1C06018B4E331F95A0E33B47F0FAA5CB6A084D15FEC30772923269669F4BC91

Güvenlik açığının açıklanmasından bu yana geçen ilk haftada, McAfee, yazma sırasında Amerika Birleşik Devletleri'nde bulunan ilk hedeflerin çoğuyla, 100'den fazla benzersiz kullanım ve sayma belirlemiştir.

McAfee, kullanıcılara kötü amaçlı yazılımdan koruma imzalarını her zaman güncel tutmalarını önerir. McAfee ürünleri, aşağıdaki içerikle başlayarak bu güvenlik açığından CVE2018-20250! [Kısmi karma] olarak yararlanan bilinen ve bilinmeyen hatalı biçimlendirilmiş ACE dosyalarını algılar.

- V2 DAT sürüm 9183, 2 Mart 2019'da yayımlandı

- V3 DAT sürüm 3634 2 Mart 2019'da yayımlandı

Şüpheli Ek özelliği ile uyumlu olarak, e-posta tabanlı saldırılar için ek GTI kapsamı bulunmaktadır. Bu özellik etkinleştirildiğinde, bilinen istismarlarda Artemis! [Kısmi karma] tespitleri gerçekleştirilecektir.